Sécuriser son compte ent Paris classe numérique : les bons réflexes d’authentification

Chaque rentrée, des milliers de familles et d'enseignants parisiens se connectent à l'ENT Paris…

Scrinbens et protection des données : vos textes sont-ils vraiment en sécurité ?

Les correcteurs orthographiques en ligne traitent des volumes considérables de texte chaque jour. Scribens,…

Les avantages de la weda connexion sécurisée dans le secteur médical

La connexion sécurisée WEDA transforme la gestion des données dans le secteur médical. En…

Cheat Switch multi-profils : séparer triche et partie classique

Un joueur peut bâtir deux carrières parallèles sans jamais franchir la ligne de la…

Désactiver la protection contre les virus Windows 11 : astuces et conseils

Un ordinateur sous Windows 11 n'est jamais aussi exposé que lorsqu'on décide volontairement de…

Etupass : s’identifier en un clin d’œil et sécuriser l’accès à vos services

Éparpiller ses identifiants comme des confettis numériques, c'est ouvrir la porte à la confusion…

Mot de passe perdu : comment retrouver l’accès à votre compte Cyfernet org ?

Sur Cyfernet.org, la moindre hésitation dans la saisie du mot de passe se solde…

Faut-il utiliser storoesig pour surveiller un compte Instagram en douce ?

Consulter anonymement les activités d'un compte Instagram n'a rien d'un fantasme technologique : chaque…

Stockage optimisé des contacts téléphone : où les sauvegarder ?

La synchronisation automatique ne garantit pas toujours la récupération intégrale des contacts en cas…

Ouvrir la corbeille du téléphone d’un enfant : comment contrôler et restaurer ses fichiers en sécurité ?

La corbeille d'un smartphone n'est pas une simple cachette temporaire pour les fichiers supprimés.…

Quel VPN choisir en 2025 ? Comparatif et avis sur les services VPN

Avec la croissance continue du télétravail et des loisirs en ligne, la confidentialité et…

Quel antivirus gratuit choisir pour une protection vraiment fiable

Un ordinateur relié à Internet, c'est l'assurance de voir défiler des menaces invisibles à…

Nettoyage gratuit de disque dur : méthodes efficaces et étapes à suivre

Dans l'ère numérique où les données s’accumulent rapidement, un disque dur encombré peut ralentir…

Sécurité : documents les plus utilisés pour une protection efficace

La sécurité demeure une préoccupation majeure dans tous les secteurs d'activité. Pour garantir une…

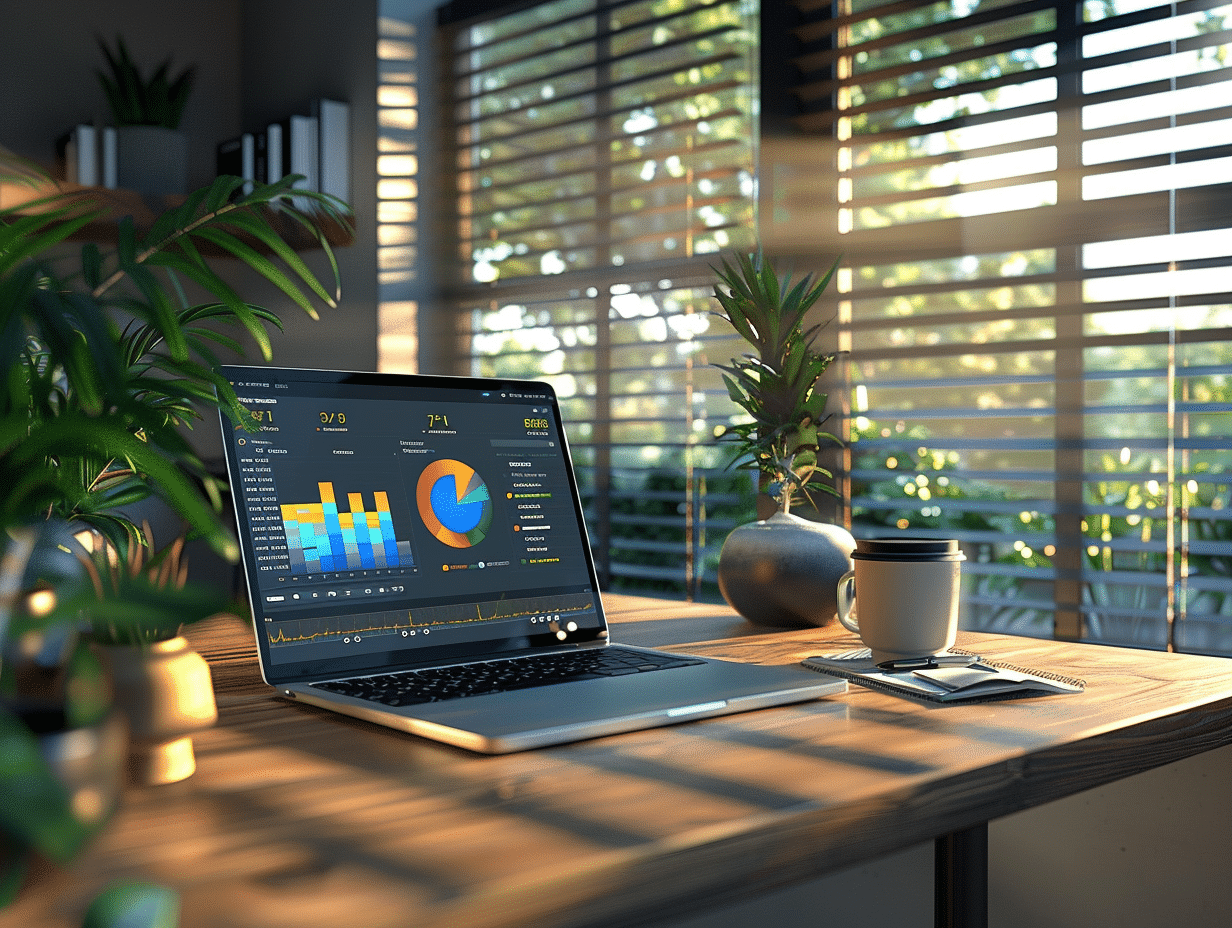

Rôle et missions de l’auditeur système : tout ce qu’il faut savoir !

Un audit interne peut remettre en question la conformité d'un processus certifié depuis des…

Les navigateurs internet incontournables en 2024 selon leur popularité

À l'aube de 2024, l'univers du numérique continue d'évoluer à un rythme effréné, avec…

Comment un SOC managé renforce la cybersécurité de votre entreprise ?

Les cyberattaques se multiplient et ciblent des systèmes d'information dont l’architecture reste souvent exposée.…

La sécurité sur le Portail Orange : points clés

Changer la clé de sécurité WiFi sur une Livebox ne provoque pas de coupure…

Protégez votre compte en ligne grâce à l’authentification en quelques étapes

Un mot de passe, même robuste, ne suffit plus face à la créativité sans…

Protection antivirus pour téléphones portables : nécessaire ou superflu ?

Un texto soi-disant urgent du banquier, une appli gratuite qui promet la lune, un…

Password manager : comparatif et avis sur les meilleurs services en 2025

En 2025, certains gestionnaires de mots de passe exigent une authentification biométrique pour accéder…

Cybersécurité : comment protéger efficacement votre système informatique ?

Une faille de sécurité non corrigée peut rester exploitée pendant plusieurs mois avant d'être…

La gestion du spam avec le webmail de Telenet

Le filtrage automatique des courriels indésirables par Telenet n'empêche pas toujours l'arrivée de messages…

Logiciels malveillants cachés : comment les vérifier efficacement ?

Certains malwares échappent aux antivirus classiques en se dissimulant dans des processus système légitimes…

Piratage informatique : mesures de sécurité des entreprises contre les hackers

Un chiffre sec, presque brutal : en 2023, plus de la moitié des entreprises…

Système de sécurité périmétrique : tout savoir pour renforcer la protection

Aucune entreprise, quelle que soit sa taille, n’échappe à la recrudescence des intrusions ciblant…

Faille informatique : définition et explication détaillée, comment agir ?

En 2023, une simple erreur de configuration a permis à des hackers d’accéder aux…

Protection informatique : quel logiciel choisir pour se prémunir des menaces en ligne ?

Un ordinateur, ça ne tombe pas du ciel. Mais il peut chuter de haut…

Exigences de sécurité fondamentales : Quelles sont les trois principales à connaître ?

Un clavier noyé sous un café, un mot de passe griffonné à la va-vite :…

Protéger son identité en ligne : 4 réflexes essentiels pour sécurité maximale

Les interactions en ligne sont devenues partie intégrante de la vie quotidienne, et avec…

Sécurité de l’information : piliers essentiels et conseils pratiques

La sécurité de l'information est devenue un enjeu fondamental pour les entreprises et les…

Phishing : découvrez les signes les plus fréquents à repérer et éviter

Les attaques de phishing sont devenues un fléau numérique, rendant chaque internaute potentiel une…

Objectifs majeurs du RGPD : comment les atteindre efficacement ?

Le Règlement Général sur la Protection des Données (RGPD) vise principalement à renforcer la…

Principes du RGPD : Comment respecter les 7 règles essentielles ?

La protection des données personnelles est un enjeu majeur dans une société où le…

Clé de sécurité portable : où la trouver et comment l’utiliser ?

La sécurité numérique est devenue une préoccupation majeure pour de nombreux utilisateurs. Les clés…

Moteurs de recherche et protection de la vie privée : les alternatives sécurisées

À l'ère numérique, le respect de la vie privée en ligne est devenu une…